Säker Redmine Server - Säkerhetstips dla aplikacji webowej

Vi ger några råd (inklusive starka rekommendationer) om hur du håller din (Enkla) Redmine säker och motståndskraftig. Wskazówki Vissa kan verka uppenbara, men en bra checklista bör innehålla allt.

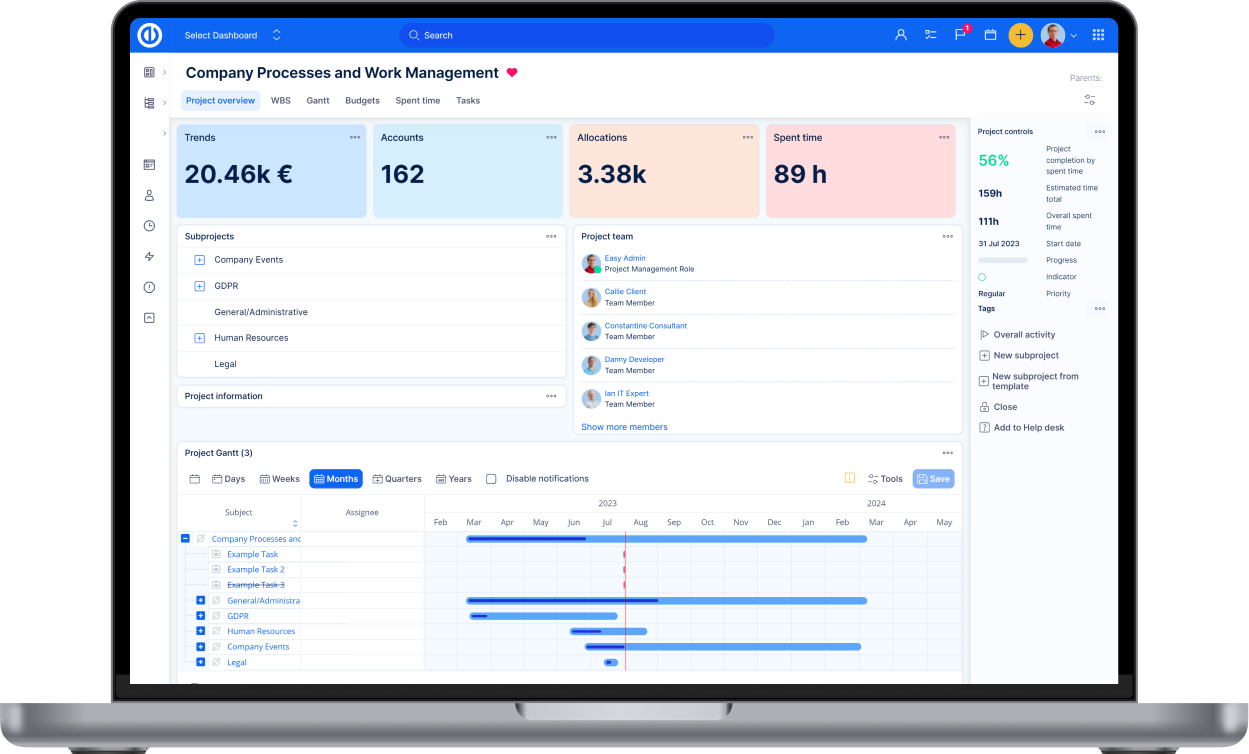

Bezpieczeństwo danych är alltid viktigt dla wszystkich typów organizatorów i programów. Under lång tid har data säkerhet också varit ett av de najbardziej dyskuterade affärsteman. Ju mer avancerad teknik vi använder, desto högre förväntas och behövs nivån på data och aplikacjeskydd. Så varför underskatta Risker om det finns enkel lösning för ditt Redmine? Säkra ditt företag z Easy Redmine idag. Så här gör du.

Starta free provperiod

& säkra ditt Redmine idag

1. Använd HTTPS-Anslutning

- Skapa ett självsignerat certifikat eller köp ett betrott certifikat. Instruktioner om hur man skapar ett självsignerat certifikat finns tutaj.

- Skonfiguruj serwer sieciowy dla att hålla en säker anslutning korrekt. Begränsa helt begäranden från portarna 80 eller 8080 eller konfigurera rätt ruttering av dem to en säker port. Szczegółowe instrukcje dotyczące konfiguracji Nginx w języku fińskim znajdują się w pakiecie instalacyjnym Easy Redmine w folderze doc/INSTALL.

- I dina (Easy) Redmine-inställningar (Administracja >> Inställningar), konfigurera rätt protokolltyp (HTTPS). Det är en mycket viktig men ofta förbisedd punkt. Kom ihåg att inte alla Redmine-tillägg använder korrekta rutter från systemet. Vissa av dem letar bara efter denna specifika inställning för att definiera vilket protokoll som ska användas. Det är inte korrekt, men det händer. Så det är bättre att vara säker på att protokollet alltid kommer att vara HTTPS.

- För att verifiera kvaliteten på din SSL-konfiguration kan du använda verktyg som że.

- Om det finns några bilder eller annan data som du hämtar från andra webbplatser (do przykładowego logotyper, bildkällor), patrz do att de också använder protokołu HTTPS. Annars kan det teoretiskt sett orsaka en oklar säkerhetsrisk i ditt system. Du kan enkelt kontrollera om allt är i ordning med din webbplats eller inte. Om det finns några källor från HTTP kommer din webbläsare att markera ditt protokoll med röd färg och ibland kan det vara överstruket. Men övergripande sett handlar denna sista punkt mest om utbildning och disciplin hos dina användare. Vissa saker kan inte tvingas fram.

2. Kontrollera och dela upp behörigheter

- Zobacz aplikację do inte körs från roten (åtminstone mapparna public, tmp, files, log). Vi rekommenderar starkt att hela applikationen + Ruby installeras från en specifik användare.

- Zobacz att du inte har behörigheter som 777 dla någon applikationsmapp. Optimala behörigheter är 755 eller for vissa filer 644.

3. Håll oanvända portar stängda

- Begär att dina systemadministratörer eller webbhotell stänger alla oanvända portar. Öppna dem endast om du behöver uppdatera systemet, Ruby eller applikationen.

4. Använd starka lösenord

- Zobacz att du inte använder samma lösenord för din rotserveranvändare, rot-databasanvändare, applikationsserveranvändare, databasapplikationsanvändare i administratoratör eller någon annan användare inuti din applikation.

- Alla lösenord bör vara olika, Tilleräckligt långa - åtminstone 15 tecken, innehålla bokstäver, siffror och specialtecken...eller helt enkelt vara bara långa. Fall inte i etttilstånd av slöhet och se Until att du ändrar lösenord minst inuti applikationen minst var 6:e månad.

- Więcej możliwości utraty lub uwierzytelnienia w Easy Redmine prezentacje w vårt tidigare Webinarium RODO (nedan) och ja baza danych kunskaps.

5. Aktualizuj serwer i pakiet aplikacji

- Det är mycket viktigt att hålla allt uppdaterat. Världen förändras varje dag. IT-världen förändras ännu snabbare.

- Varje dag hittas nya sårbarheter och nya säkerhetsprotokoll skapas. Om du använder föråldrade applikationer - ökar du ryzyka dla atakującego lub bedrägerier genom din serwera. Chcesz zaktualizować najnowsze RubyGems?

6. Uważaj na przesyłane pliki

- Zalecamy zdefiniowanie rozszerzeń plików, które można przesyłać na serwer. Możesz to zrobić zarówno ze swojego serwera WWW, jak i z (łatwego) Redmine (Administracja >> Ustawienia >> Pliki). Jak ograniczyć lub zezwolić na określone rozszerzenia plików w Nginx, które możesz znaleźć tutaj. Jeśli masz ustawienia na obu jednocześnie, serwer WWW wygrywa.

- Inną opcją jest wdrożenie programu antywirusowego, aby sprawdzić wszystkie przesłane pliki na serwerze. Jedną z bezpłatnych opcji jest ClamAV.

To nie wszystko...

Te wskazówki to minimum, które pozwala administratorowi Redmine spać spokojnie - aplikacja jest bezpieczna. Ale oczywiście możesz dodać więcej warstw ochrony w razie potrzeby (proxy, odwrotne proxy, VPN, filtr IP itp.).

Możemy wziąć odpowiedzialność za bezpieczeństwo całego serwera i wdrożyć numer dodatkowych środków bezpieczeństwa dla ciebie na Redmine Private Cloud. Jeśli masz jakieś pytania, skontaktuj się z nami. Zrób swoją Redmine odpowiednio zabezpieczone dzięki Easy Redmine.