Kluczowe cechy:

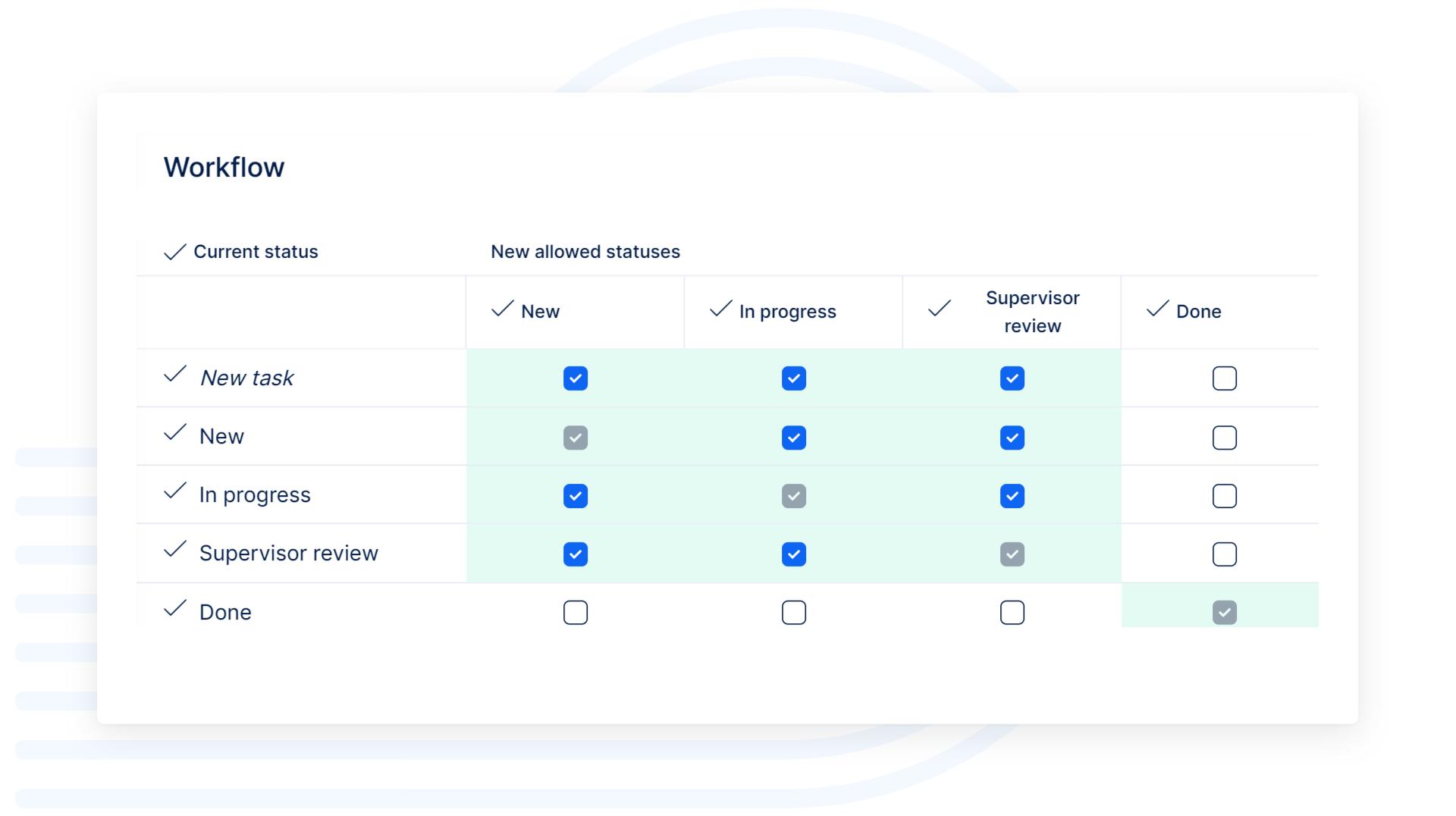

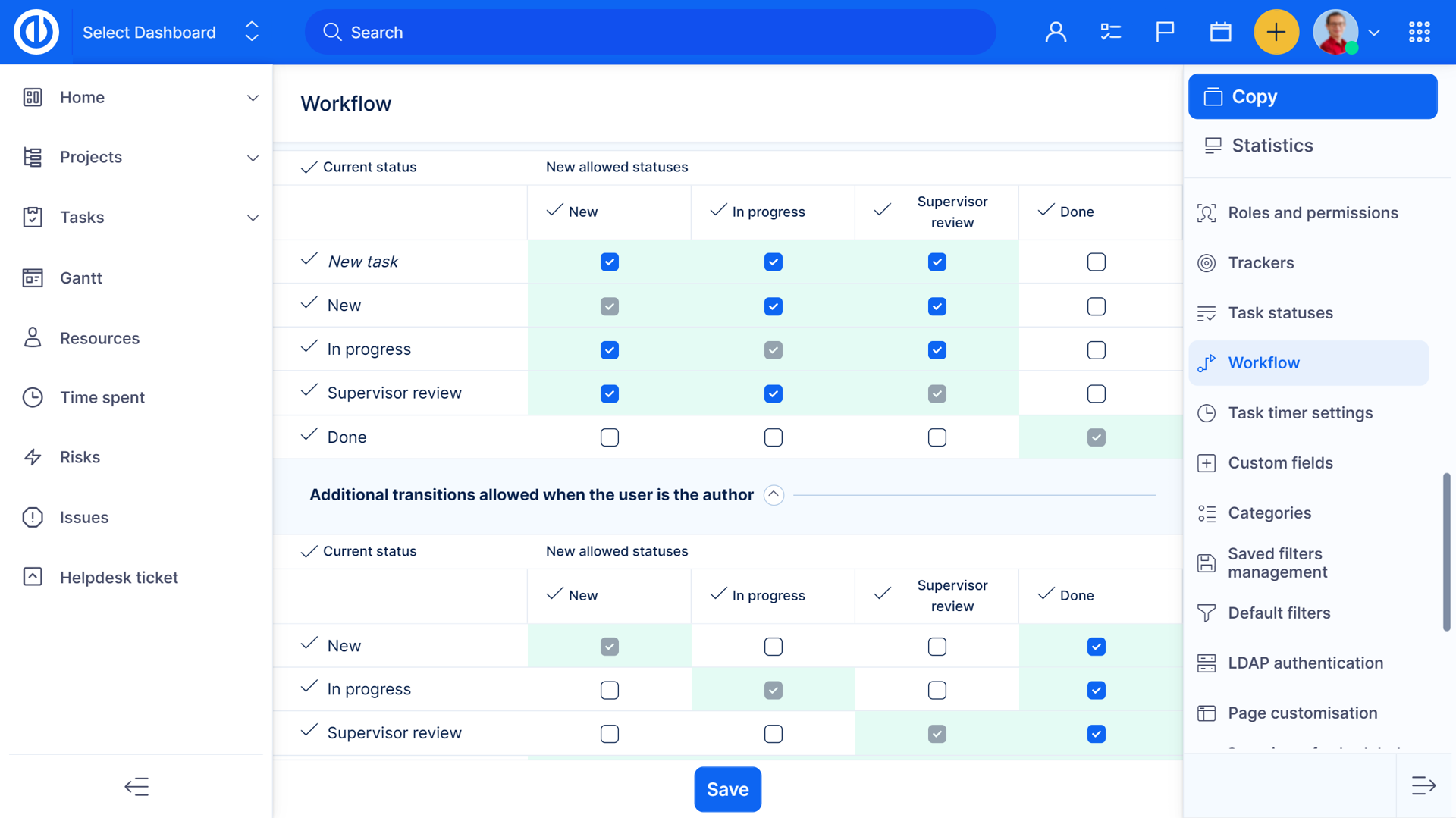

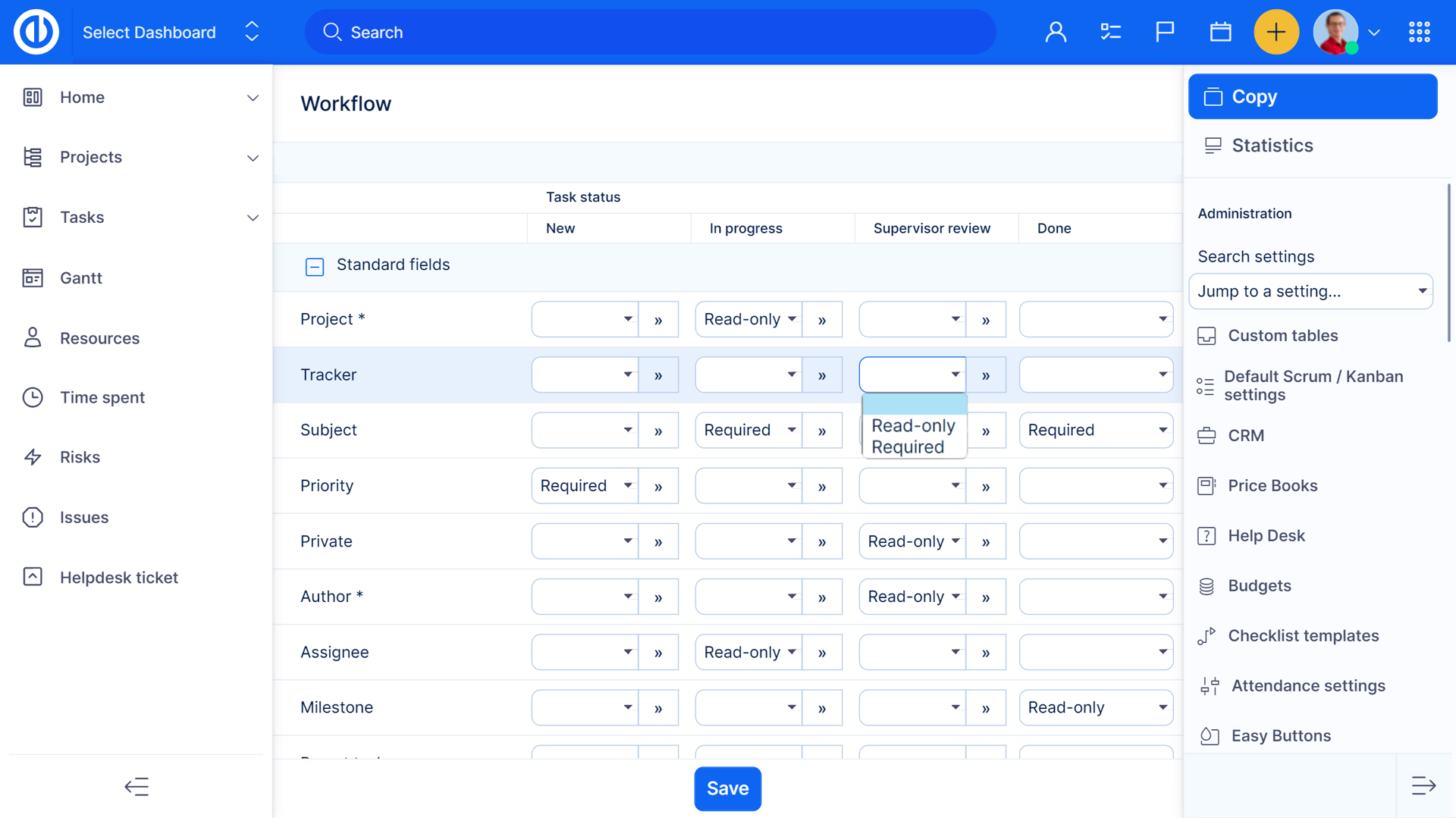

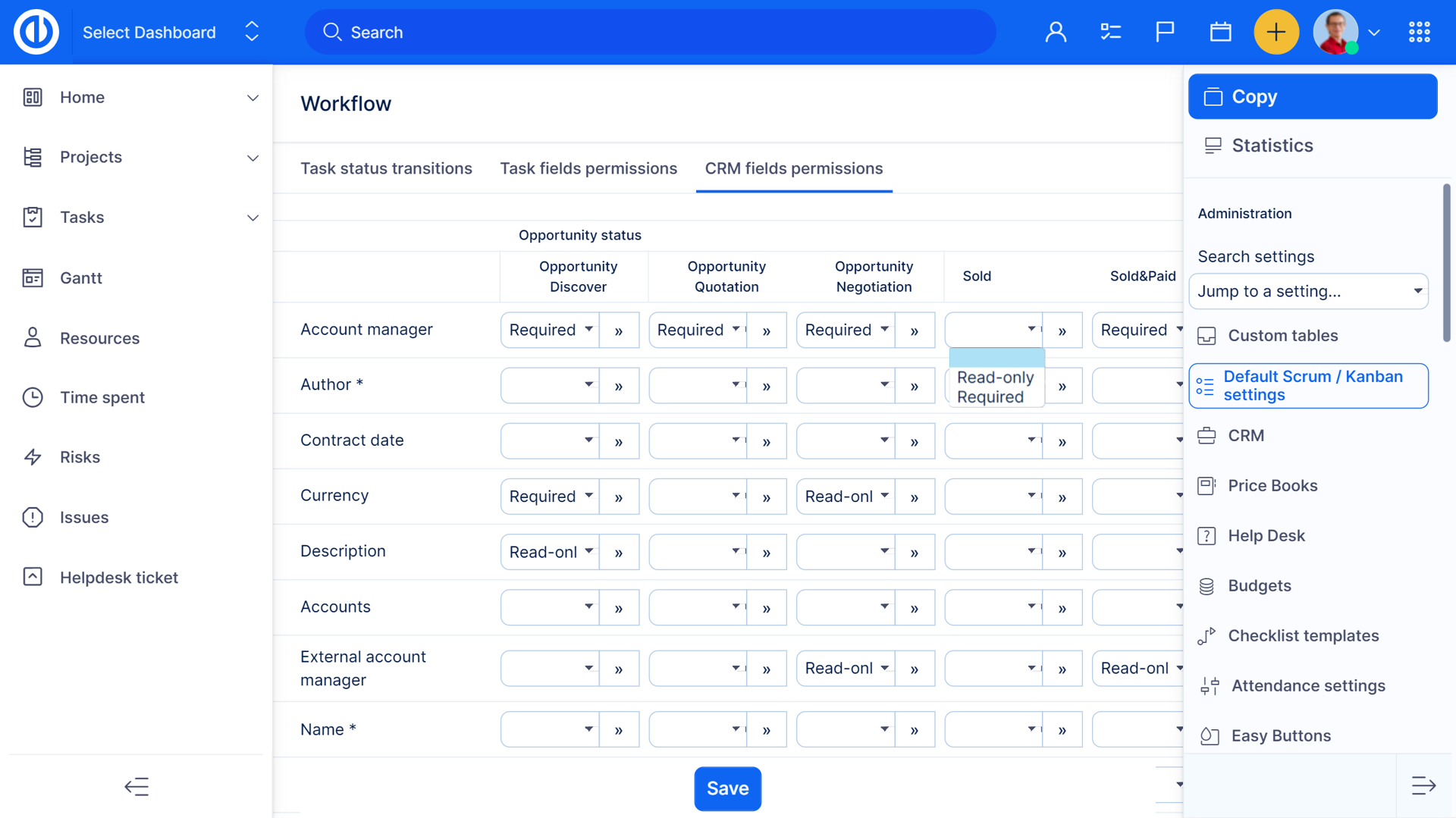

- Możliwość dostosowania do własnych potrzeb przejścia statusu i uprawnienia polowe

- Zależność od ról użytkownika i śledzenia zadań

- Zapobiega niepożądanym zmianom zadań przez użytkowników

- Poprawa bezpieczeństwa i minimalizuje niechcianą aktywność użytkownika