Profesjonalne hostingi Redmine

W lokalizacji lokalizacji, gotowe w kilka sekund,

Wydajność prędkości, 100% dostępność i bezpieczeństwo.

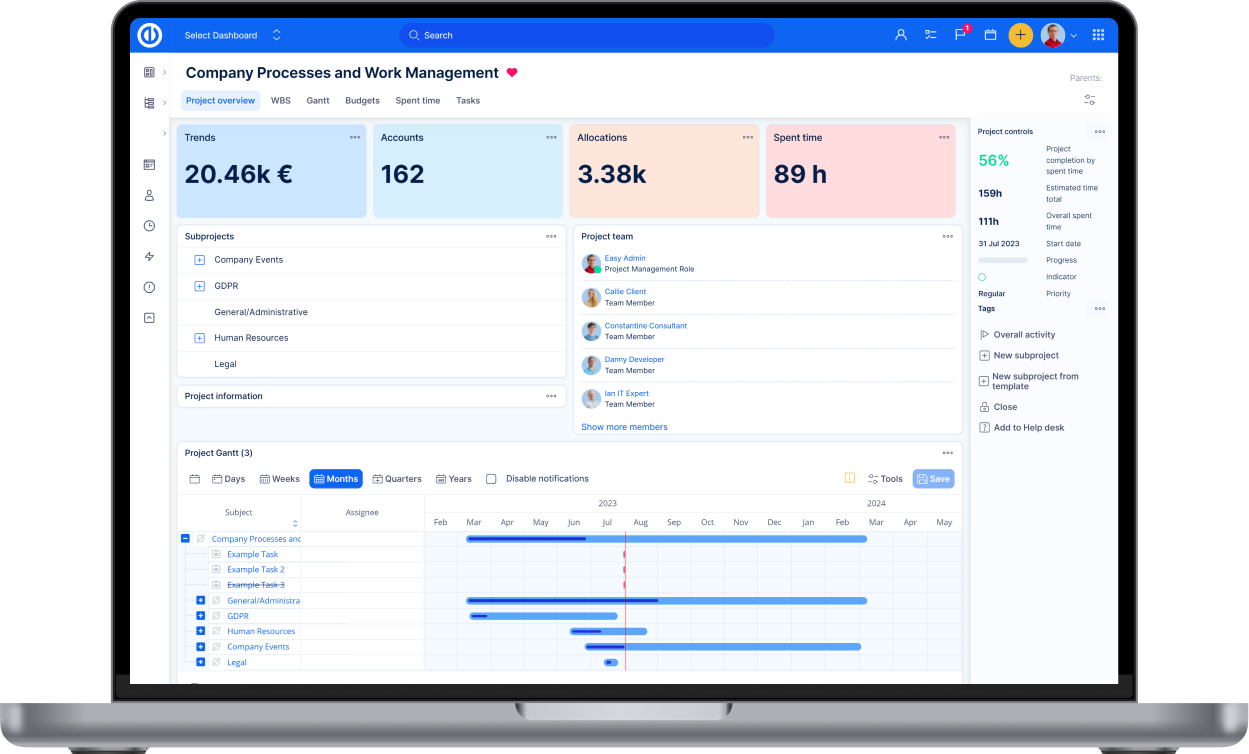

Profesjonalne hostingi Redmine

Ulepszony Easy Redmine został udostępniony na listach aplikacji Atlassian Marketplace

Gwarantowana prędkość i łączność.

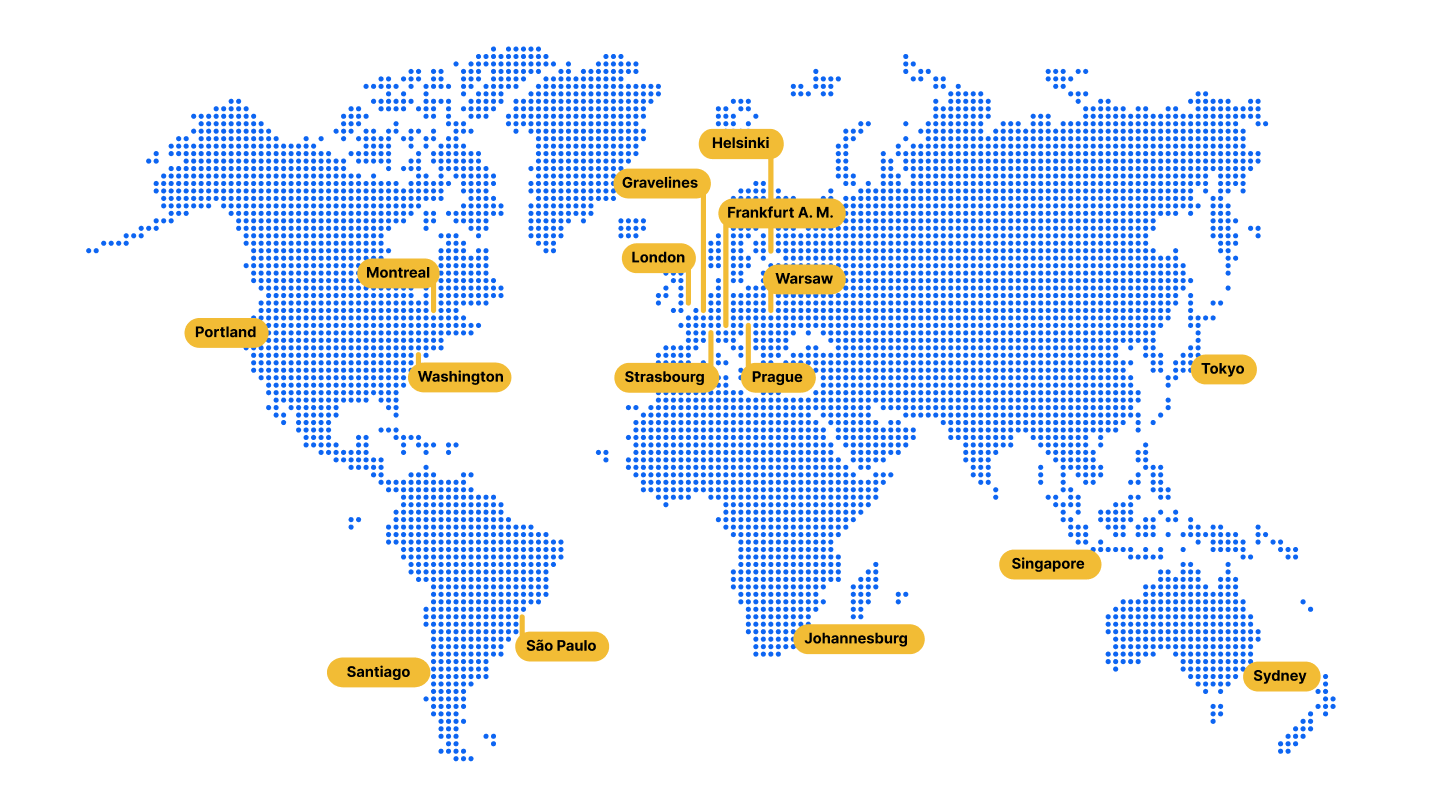

Gotowe w kilku sekundach w Twojej lokalizacji.

Najlepsze zabezpieczenia dzięki SSL i środowisku backupom.

Dlaczego warto wysłać Redmine do globalnej chmury

- 99,9% długotrwałości

- Dostęp, dane i kopie zapasowe zaszyfrowane

- Codzienna kopia zapasowa w wielu lokalizacjach geograficznych

- Sprzęt z zapasowością RAID 1 i maszyny zapasowe

- Gwarantowana dostępność danych w każdym czasie

- Autoryzacja dwuskładnikowa

Zaufany na całym świecie

Porównanie hostingu Redmine

|

Inny dostawca Redmine |

łatwy Redmine |

|

|---|---|---|

| Ochrona SSL + kopie zapasowe | ||

| Codzienne kopie zapasowe | ||

| Ulepszony Easy Redmine w cenie | ||

| Aktualizacje Redmine w cenie | ||

| 1 godzina gwarancji twojego | ||

| Hostowane w lokalizacji lokalizacji (maksymalna prędkość i łączność) | ||

| Gotowe do użycia w kilku sekundach |

Co mówią o hostingu Redmine przez Easy?

Paweł Lendrat -> Paweł Lendrat

"Ja i ten produkt z moich wcześniejszych doświadczeń z Redmine. Dlatego też wybraliśmy wersję Redmine open source i rozpoczęliśmy jej kod w naszej firmie. Jednak nie otrzymaliśmy tego od standardu standardowego i wprowadziliśmy wtyczek do standardowej wersji Redmine z kolejnym zaawansowaną obsługą. Zarządzanie zasobami. automatycznie przez Easy Redmine przekroczyliśmy nasze oczekiwania i wymagania... "

Chmura przez Easy - Logowania

Sprawa bezpieczeństwa zaczyna się od samych użytkowników. Jesteśmy bardziej niż szczęśliwi i zdolni do ochrony Twoich danych, ale Twoja współpraca w tym zakresie. Wiedza i efekty są kluczem.

Chcielibyśmy zgłosić uwagi do działań, chociaż klienci są już o nich dobrze poinformowani.

- Ustaw indywidualne poświadczenia logowania dla każdego użytkownika,

- Nie udostępniaj nikomu haseł - zwłaszcza nie online,

- Postępuj zgodnie z zestawem reguł podczas konfigurowania (lub zmiany) haseł:

- Znaki 11 +,

- zmieniać je (przynajmniej) raz w roku,

- nie "recyklingu" starych haseł,

- unikaj używania tego samego tekstu, co nazwa użytkownika i hasło,

- Upewnij się, że konto użytkownika jest dezaktywowane po zawieszeniu osoby,

- Gwygeneruj nowe hasło i klucz API, gdy podejrzewasz, że stare może zostać naruszone,

- Upewnij się, że użytkownicy sami zmieniają swoje dane uwierzytelniające i nie używają do tego e-maili ani czatów.

Produkty Easy Software są dostarczane z dniem dzisiejszym obowiązkowej zmiany języka użytkowników zwykłych (jedno z wprowadzonych okresów czasu do wyboru). Oczywiście do końca, ponieważ dodaliśmy ustawienia wymagana długość hasła użytkownika, aby dostosować się do potrzeb naszych klientów.

To nie jest jedyna prośba, którą skierowaliśmy pod uwagę. System uwierzytelniania dwuskładnikowego Wkrótce również będzie w porządku, aby dalej jeszcze podnosić poziom bezpieczeństwa. LDAP i OpenID może być efektem w celu uzyskania płynnego dostępu bez żadnych problemów.

Kopie zapasowe

Nikt nie może być nieprzewidywalnego. Nie różnimy się od innych firm, ponieważ musimy również zaakceptować fakt, że problemy mogą wystąpić - bez względu na to, jak należy traktować ryzyko. Dane dotyczące ustanowienia wymienionych poniżej, ale należy wprowadzić proces, który gwarantuje, że dane klientów nigdy nie zostały usunięte.

Praca z danymi, które są geograficznie dozwolone od siebie, pozwala nam również korzystać, że wszystkie kopie zapasowe są zawsze dostępne w wielu lokalizacjach. Działa jako doskonała prewencja przed klęskami żywiołowymi i powoduje kolejny krok w kierunku zapewnienia, że nasze hostowanie nigdy nie zawiedzie.

Kopie zapasowe są co 2 godziny przez pierwsze dwa dni, a następnie raz dziennie. Ważne jest dla nas, aby nasi klienci mogli wykonać cofnięcie, jeśli jest to wymagane, dlatego te kopie zapasowe są co najmniej 2 miesiące po utworzeniu.

Kopie zapasowe są szyfrowane zarówno podczas przesyłania, jak i podczas przechowywania na fizycznych dyskach.

Dostępność danych

Wszystko jest ze sobą powiązane. Cały system jest tak silny, jak jego najsłabsze ogniwo, a my doskonale o tym wiemy. Wszystkie nasze kopie zapasowe i źródła nie miałyby znaczenia, gdybyśmy nie byli w stanie szybko wykonać działań naszych klientów. W przypadku wykluczenia problemu, baza danych może zostać przywrócona w ciągu 15 minut od momentu rozpoczęcia procesu przez naszych administratorów serwerów. Równoczesne przesyłanie plików jest kluczowe dla nas, aby umożliwić pomoc tak szybko, jak to możliwe. Czas na migrację plików wszystkich klientów może być nieco inny i zależy od rodzaju wielkości. Migracja 10 GB plików projektu około 15 minut.

99,9% długotrwałej formuły stosowanej regularnie.

Failover

Bycie w stanie szybko obsługi systemu operacyjnego jest równie ważne jak reszta, gdy chodzi o zapewnienie ciągłości działania klientów. Dane są dostępne na węźle pamięci RAID 1, które odzwierciedlają odbicie na dwóch dyskach. Aplikacja działa tak długo, jak działa przez jeden dysk.

Jednak poszliśmy o krok dalej, ponieważ tak, że nigdy nie ma zbyt wielu środków zapobiegawczych. Dla każdej maszyny, którą dysponuje, jest inna, która służy jako kopia zapasowa. W przypadku, serwer jest natychmiast zastępowany przez inny, gdy pierwszy jest szybko wymieniany.

Prywatność danych

Dostęp użytkowników do aplikacji jest ograniczony przez ustanowienie w systemie. Ta część naszych produktów jest bardzo pomocna, ponieważ jest to część wspólna systemu zarządzania projektami. Cross-site scripting (XSS) jest zapobiegany tam, gdzie jest wymagany, reszta jest obsługiwana przez wykorzystanie.

Każdy dostęp do aplikacji obsługi przez interfejs tunelowy (SSL), baza danych jest przechowywana na zaszyfrowanym dysku. Szyfrowanie SSH-2 jest używane do transferu kopii zapasowej.

Tylko dostępy HTTP i HTTPS są dostępne przez nasz system zapory ogniowej. Każde żądanie HTTP jest natychmiast przekierowywane na HTTPS.

Klienci hostowani w naszym systemie mogą korzystać z naszego 24/7 przesyłki linii pomocy w transporcie pod numerem +420 312 313 671. Ta linia jest tylko do sytuacji natychmiastowej, gdy Twoja aplikacja jest niedostępna. Nie ma na tym numerze żadnego wsparcia użytkownika ani specjalnego.

Nie trzeba mówić, że wszystkie aplikacje są stale monitorowane iw razie problemów są natychmiastowe raporty. Pozwala na rozwiązanie problemów bez wpływu na działanie użytkownika.

Taki monitoring nie dotyczy tylko aplikacji. Wszystkie urządzenia są również pod kontrolą przez cały czas. Jest to istotne dla zewnętrznych klientów, ponieważ jesteśmy w stanie zasugerować ulepszenia wydajności przed tym, jak korzystać z doświadczenia w czasach odpowiedzi aplikacji - co umożliwia docelową lokalizację dla danego klienta.

Te usługi wraz z początkowa konfiguracja i ciągłą administrację, są zawarte w standardowej cenie dla zaufania chmur. Znajdź na naszych stronach z cenami lub zwróć się z Twoim Menadżerem Konta i dalej o dalsze informacje.

Elastyczność

Zawsze byliśmy fanami, zarówno w produktach, jak i usługach. Sprawdź, jak możesz zmienić hosting, jeśli wybierzesz nasze Redmine Private Cloud.

Zostałeś do nas zakład o VPN kilka razy w przeszłości. Jednak po kilku konsultacjach z klientami klientów zawsze doszliśmy do porozumienia, że nie ma żadnych korzyści, ponieważ HTTPS już skutecznie osiąga samo zadanie. Nadal rozumiemy, że w niektórych przypadkach może być surowym wymaganiem, dlatego ta usługa może być świadczona na naszej Redmine Private Cloud. Skontaktuj się z nami, aby uzyskać więcej informacji!

z RODO

- Bezpieczeństwo danych, jak powyżej, jest wymagane zgodnie z wymaganiami i zaleceniami RODO.

- Uznanie, że Easy Software nie kontroluje danych klientów Easy Software. Zgodnie z dołączonymi Warunkami korzystania, nasi klienci mogą przestrzegać wymagań RODO na poziomie zbieranych danych w produktach Easy Software. Naruszenie tego może natychmiastowego świadczenia usług.

- Produkty Easy Software użytkowników wszystkich narzędzi ograniczają, usuwają lub usuwają dane na potrzeby, zgodnie z wymaganiami RODO.

- Uznanie, że oficjalne zadanie Easy Software może spowodować usunięcie, usunięcie lub usunięcie danych. Polityka Easy Software polega na zapewnieniu klientom odpowiedniego czasu na wykonanie działań przed tym, jak Easy Software musi bezpośrednio zweryfikować obowiązkowe zmiany danych.

Bezpieczeństwo obiektów

Mimo, że jest mało prawdopodobne, aby każdy sprawdził naruszyć te obiekty, jak wygląda to, że dane klientów są zawsze bezpieczne. Wszystkie punkty dostępu do danych są prawidłowo monitorowane, każda granica nieruchomości jest zabezpieczoną drutem kolczastym. Do, wraz z systemy monitoringu wideo i wprowadzić ruch, ma na celu wyeliminowanie ostatecznego intruzjom. Zespół ds. bezpieczeństwo jest na miejscu 24/7, aby zwiększyć dodatkową dodatkową ochronę bezpieczeństwa.

Członkowie zobowiązani są do przestrzegania prawidłowa procedura bezpieczeństwa. Każdy odbiorca otrzymuje Identyfikator RFID, który ogranicza jego dostęp i ułatwienie przejścia przed przejściem przez drzwi bezpieczeństwa. Prawa dostępu są regularnie oceniane.

Zasilanie elektryczne i sieciowe

Dwa źródła zasilania źródła prądu zasilanie centrum danych, wyposażone w urządzenie UPS (250 kVA na urządzenie) i zasilane generatorami z początkową autonomią 48 godzin, aby serwery były zawsze dostępne. Niektóre z zakresów serwerów są również wyposażone podwójne zasilanie i podwójne karty sieciowe, wspólny, że infrastruktura jest redundantna od końca do końca.

Sieć światłowodowa jest wdrażana na całym świecie z wykorzystaniem najnowocześniejszej technologii, która jest instalowana i wspierana przez inżynierów operacyjnych. Wybrano również sposób połączenia w sposób całkowicie redundantny, gdzie wprowadzono wiele środków bezpieczeństwa, aby zastosować ryzyko działania lub działania problemów. Taka redundancja pozwala na to, aby dane klientów podążały najkrótszą drogą i zauważalnie zmniejszały czas odpowiedzi ogólnej.

W każdym centrum danych obsługiwanych jest co najmniej mniej 2 połączenia sieciowe, aby uzyskać jakikolwiek problem wynikający z pochodzenia dostawców. również 2 miejsca sieciowe, można zrobić dodatkowe jednego, aby tym samym celom.

Certyfikaty

rozumiemy, że klienci wymagają wielu certyfikatów jako dowodu na zdolność centrum danych do zachowania bezpieczeństwa ich danych. Oto lista certyfikatów, które potwierdzają nasze centra danych:

- Poziom PCI DSS 1

- ISO / IEC 27001: 2013

- SOC 1 typu II i SOC 2 typu II

- Cloud Security Alliance (CSA) samoocena STAR

te

Ciepło i ogień zawsze były wrogiem wysoko wydajnej technologii. Bardzo ważne jest, aby opracować, posiadać w każdym pomieszczeniu system wykrywający i gaszący natychmiastowo. Wszystkie centra danych spełniają wymagania zasady APSAD R4 oraz zgodność z normami N4.

Większość urządzeń serwerowych jest również wolna od klimatyzacji i zamiast tego ma Wentylator wodny chłodzący. Dziesięć systemów rozdziela 70% emitowanego ciepła, podczas gdy dostrajanie się gatunku. Aby zwrócić uwagę na źródło energii, co stanowi bardziej ekologiczny sposób pracy.